Напоминаем, что попытки повторить действия автора могут привести к

потере гарантии на оборудование и даже к выходу его из строя. Материал

приведен исключительно в ознакомительных целях. Если же вы собираетесь

воспроизводить действия, описанные ниже, настоятельно советуем

внимательно прочитать статью до конца хотя бы один раз. Редакция 3DNews не несет никакой ответственности за любые возможные последствия.

Введение

Почти обо всех решениях, упомянутых в предыдущем материале,

так или иначе рассказывалось на страницах нашего ресурса. Однако тема

шифрования и уничтожения данных незаслуженным образом была обойдена

стороной. Исправим же это упущение. Рекомендуем ещё раз прочитать

прошлую статью, перед тем как что-либо делать. Обязательно сделайте

резервную копию всех данных перед их шифрованием! И ещё — десять раз

подумайте, какую именно информацию вам придётся везти с собой и нет ли возможности отказаться хотя бы от её части. Если всё готово, приступаем.

Шифрование стандартными средствами Windows 7, Mac OS X 10.7 и Ubuntu 12.04

Windows

Все современные

десктопные ОС уже давно обзавелись встроенными утилитами для шифрования

файлов и папок или целых дисков. Перед тем как рассматривать сторонние

утилиты, лучше обратиться именно к ним, ибо они довольно просты в

настройке и использовании, хотя и не обладают различными дополнительными

функциями. В Windows 7 Ultimate и Enterprise есть функция шифрования

томов под названием BitLocker.

Для защиты системного диска она требует наличия модуля TPM, который

установлен далеко не во всех ПК или ноутбуках, но для прочих томов он не

требуется. Также в Windows 7 есть функция BitLocker To Go для защиты

съёмных накопителей, которой тоже можно воспользоваться без аппаратного

криптомодуля, а этого вполне достаточно для большинства пользователей.

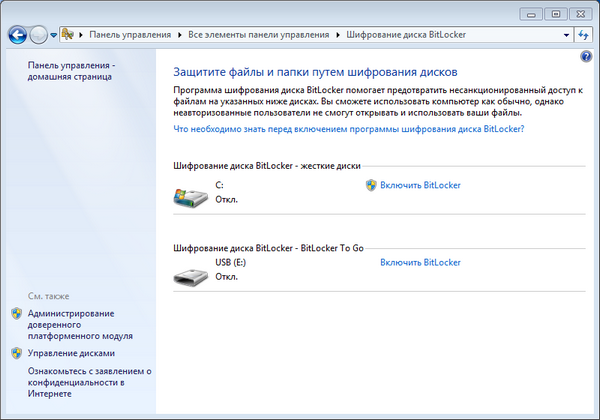

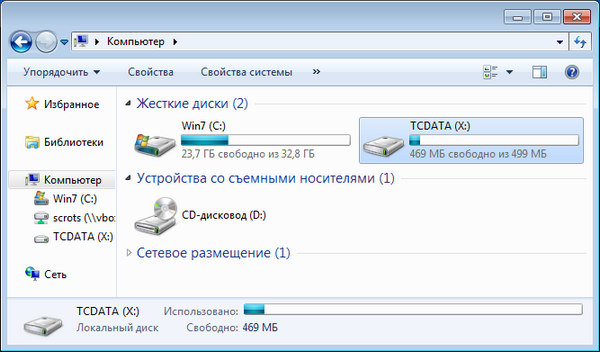

Если у вас установлена подходящая

версия Windows 7, то для задействования BitLocker (To Go) перейдите в

панели управления к пункту «Шифрование диска BitLocker». Напротив

соответствующего накопителя кликните по ссылке «Включить BitLocker».

Выберите опцию разблокировки с помощью пароля и сохраните ключ восстановления (это просто текстовый файл) в

безопасное место, например на флешку, которую вы не берёте с собой в

дорогу. Через некоторое время, а это зависит от объёма накопителя и мощности ПК, процесс шифрования будет завершён.

При подключении зашифрованного тома вас каждый раз будут просить

ввести пароль для доступа к данным, если вы не включите автоматическую

разблокировку, а делать это не рекомендуется. Управлять параметрами

зашифрованного тома можно всё в том же разделе «Шифрование диска

BitLocker» панели управления. Если вы вдруг забыли пароль от BitLocker,

то для расшифровки надо использовать 48-значный цифровой ключ

восстановления — после его ввода том будет временно разблокирован.

В Windows 7, помимо BitLocker, есть ещё метод шифрования папок и файлов, а не томов, — шифрованная файловая система (EFS). Поддерживается во всех редакциях ОС, но в Starter и Home (Premium)

можно только работать с уже зашифрованными папками и файлами, но не

создавать их. Для работы EFS обязательно использование NTFS с

отключённой опцией сжатия данных. Если ваша машина удовлетворяет этим

требованиям, то можно приступать к настройке.

В панели управления переходим к параметрам учётных записей и кликаем

по ссылке «Управление сертификатами шифрования файлов». Следуя

подсказкам мастера, создаём новый самозаверяющий сертификат для ПК.

Обязательно сохраняем его в надёжном месте и защищаем паролем. Это можно

сделать и потом с помощью этого же мастера, но лучше не тянуть, ибо

экспортируемый PFX-файл понадобится для экстренного восстановления

данных. Если у вас уже были зашифрованные данные на диске, то для них

надо обновить ключи.

Система EFS прозрачна для пользователя, то есть с файлами и папками

можно работать как обычно. Но если попытаться открыть их в другой среде

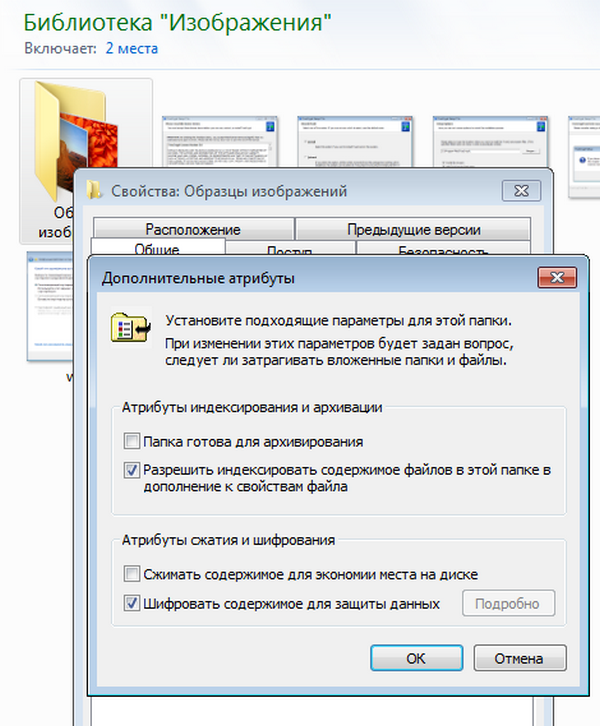

(ОС, ПК), то доступ к ним будет закрыт. Чтобы зашифровать файл или

папку, достаточно в их свойствах нажать кнопку «Другие…» на вкладке

«Общие» и поставить галочку «Шифровать содержимое для защиты данных».

После применения изменений цвет имени зашифрованного элемента по

умолчанию меняется на зелёный для лучшей визуальной идентификации

защищённых данных.

Для расшифровки достаточно снять галочку в свойствах файла/папки. При

попытке скопировать защищённые данные в неподходящие для этого места —

на диск c FAT32, в сетевое хранилище и так далее — появится

предупреждение, что данные будут расшифрованы и попадут туда в

незащищённом виде. Для удобства работы с EFS можно добавить в

контекстное меню проводника соответствующие пункты. Достаточно создать

DWORD-параметр EncryptionContextMenu в ветке реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\ и выставить его значение в 1.

Для расшифровки данных на накопителе в случае недоступности машины,

на которой они шифровались, нужна резервная копия сертификата и пароль к

ней. Для импорта достаточно дважды кликнуть по pfx-файлу и следовать

указаниям мастера. Если вы хотите в дальнейшем экспортировать данный

сертификат для работы с данными на ещё одной машине, то отметьте эту опцию галочкой.

Сохранить импортируемый сертификат нужно в личном хранилище. После

окончания процесса доступ к зашифрованным файлам и папкам будет открыт.

Управлять личными сертификатами можно с помощью оснастки MMC — Win+R,

certmgr.msc, Enter.

Ещё одна крайне полезная опция, а именно затирание свободного

места на диске, доступна только с помощью командной строки. Ключ /W —

очистка места, /E — шифрование, /D — расшифровка. Описание остальных

параметров доступно во встроенной справке — ключ /?.

1 | cipher /W X:\путь\до\любой\папки\на\очищаемом\диске

|

Mac OS X

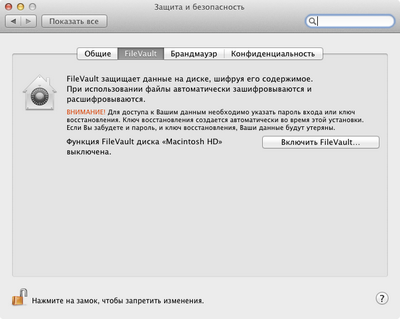

Кратенько остановимся на возможностях защиты данных в «яблочных»

компьютерах. В Mac OS X уже давно имеется встроенная система шифрования FileVault,

а с версии 10.7 она позволяет защищать не только домашний каталог, но и

сразу весь диск. Включить её можно в настройках системы в разделе

«Защита и безопасность». Там же полезно будет отметить галочкой опцию

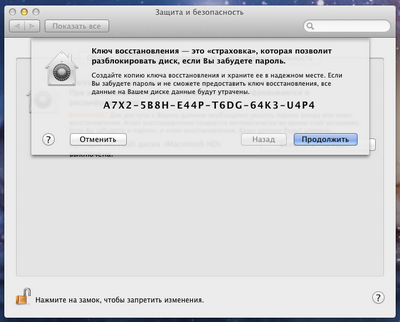

защиты виртуальной памяти. При включении шифрования придётся задать

мастер-пароль, если он ещё не задан, а также сохранить ключ

восстановления. Для дальнейшей настройки следуйте указаниям мастера.

Впрочем, более универсальный метод — это использование зашифрованных

образов диска.

В дисковой утилите выберите «Новый образ» и в появившемся диалоге

укажите имя файла и его местоположение, задайте имя диску и выберите

размер. В качестве ФС вполне подойдёт журналируемая Mac OS Extended.

Шифрование лучше выбрать AES-256. В списке «Разделы» оставьте выбор

«Жёсткий диск», а в качестве формата укажите растущий пакет-образ.

Осталось придумать или сгенерировать пароль для доступа, но не

запоминать его в связке ключей для пущей безопасности, а каждый раз

вводить вручную. При двойном клике по образу он подмонтируется с

запросом пароля. После сохранения на нём важных данных не забудьте

отмонтировать образ.

Ubuntu

Ubuntu ещё на этапе установки предлагает зашифровать домашний каталог

пользователя. Одновременно с этим шифруется и раздел подкачки, что

приводит к невозможности использования спящего режима. Если же вы

отказались от шифрования при установке, то придётся настроить все

вручную. При этом от защиты swap-раздела можно отказаться, что

естественным образом снижает безопасность. Более удобный и защищённый,

но и более сложный в настройке вариант — шифрование всего диска сразу.

Если вы хотите сделать это, то воспользуйтесь вот этой инструкцией. Мы же рассмотрим простой вариант с защитой home и, по желанию, swap. Для начала установим с помощью терминала необходимое ПО:

1 | sudo apt-get install ecryptfs-utils cryptsetup

|

Здесь есть один нюанс — чтобы зашифровать домашний каталог

какого-нибудь пользователя, файлы в этом каталоге не должны быть открыты

в какой-либо программе, а значит, пользователь должен выйти из системы.

Для этого придётся создать ещё одну временную учётную запись с правами

администратора. После создания оной выходим из системы и логинимся с

новым аккаунтом.

От имени второго пользователя выполняем следующую команду, в которой username

заменяем именем пользователя, чей домашний каталог мы будем шифровать.

Преобразование файлов займёт некоторое время, так что наберитесь

терпения.

1 | sudo ecryptfs-migrate-home -u username

|

После завершения операции выходим из системы и снова входим в неё под

основной учётной записью. Теперь можно удалить временный аккаунт и все

его файлы. Через несколько минут после входа появится предупреждение о

том, что надо бы сохранить в надёжном месте случайно сгенерированный

пароль для доступа к только что зашифрованным файлам на случай

экстренного восстановления. Не забудьте это сделать.

Наконец, осталось удалить «старый» домашний каталог /home/имя_пользователя.XXXXXXXX, где XXXXXXXX — случайный набор букв.

1 | sudo rm -rf /home/username.XXXXXXXX

|

Для шифрования раздела подкачки достаточно выполнить одну-единственную команду, затем убедиться, что в /etc/fstab закомментирована запись о старом swap-разделе, а в качестве нового указан /dev/mapper/cryptswap1.

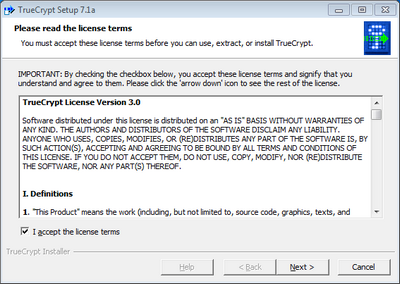

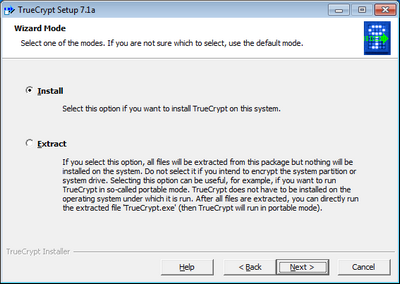

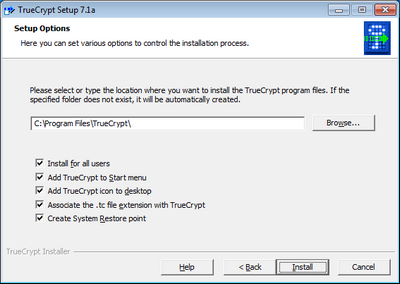

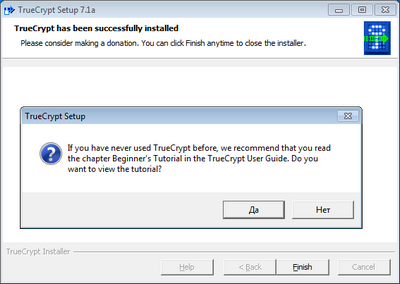

Шифрование с помощью TrueCrypt

TrueCrypt

— это открытое кроссплатформенное приложение для создания защищённых

томов и работы с ними с шифрованием на лету. На практике это означает,

что, во-первых, в расшифрованном виде данные находятся только в

оперативной памяти. Во-вторых, что работа с криптоконтейнерами возможна в

любой ОС. И в-третьих, что с довольно высокой степенью вероятности

можно говорить об отсутствии каких-либо «закладок». Помимо этого

TrueCrypt поддерживает инструкции AES-NI

для ускорения (де-)шифрования. На самом деле возможности программы

гораздо шире и все они хорошо описаны в руководстве, которое доступно с

пакетом локализации

(распакуйте содержимое архива в каталог с установленной программой).

Поэтому мы рассмотрим простейший случай создания криптоконтейнера в

среде Windows.

Итак, после установки запускаем утилиту, нажимаем кнопку «Создать

том» и следуем советам мастера, так как выбранные по умолчанию параметры

достаточно безопасны. Вручную потребуется задать лишь объём тома и

пароль к нему. После монтирования контейнера он будет выглядеть в

системе как обычный физический том, а значит, его можно форматировать,

дефрагментировать и так далее.

Особенностью контейнеров TrueCrypt является то, что со стороны они

выглядят как наборы случайных битов, и распознать, что в файле именно

контейнер, теоретически невозможно. Обязательно следуйте советам по

созданию надёжного пароля и сразу же сохраните его в безопасном месте.

Дополнительной защитой является использование ключевых файлов любого

типа, для которых также надо будет сделать резервную копию.

Осталось выбрать формат ФС (набор зависит от ОС), поводить мышью

внутри окна и разметить том. На этом создание контейнера завершено.

Чтобы смонтировать том, надо нажать кнопку «Файл…», выбрать контейнер

и букву диска, нажать «Смонтировать», ввести пароли и, если необходимо,

выбрать ключевые файлы, а также указать прочие параметры. Теперь можно

работать с данными так же, как если бы они находились на обычном

логическом диске. Для отключения криптоконтейнера достаточно нажать

кнопку «Размонтировать». В настройках программы также можно включить

автоматическое размонтирование по таймеру/выходу из системы/запуску

хранителя экрана, очистку кешей и прочие полезные функции.

Это достаточно простой и надёжный вариант хранения важной информации.

Однако если вам требуется большая безопасность, то TrueCrypt позволяет

создавать скрытые тома, шифровать диски и разделы, добавлять скрытый

раздел с ещё одной ОС, настраивать «конвейер» из нескольких алгоритмов

шифрования, защищать переносной диск, использовать токены и смарт-карты

для авторизации, а также многое другое. Крайне рекомендуется прочитать в

документации главу о требованиях безопасности и мерах предосторожности.

Безопасное удаление

Единственный надёжный способ гарантированно удалить данные — это

физическое уничтожение накопителя, на котором они находятся. Для этого

даже разработаны специальные процедуры, порой утончённо-извращённого

садистского характера. А «виноваты» в этом различные технологии, которые

используются в современных накопителях, — остаточная намагниченность,

TRIM-операции, равномерное распределение нагрузки, журналирование и так

далее. Суть их в целом сводится к тому, что данные зачастую помечаются

как удалённые или готовые к удалению вместо того, чтобы быть

действительно стёртыми. Поэтому были разработаны методики достаточно

безопасного удаления остаточной информации, которые не столь радикальны, как полное уничтожение носителя.

Функция безопасной очистки диска присутствует во многих редакторах

разделов. Для Windows есть множество подобных утилит, но мы остановимся

на классической SDelete.

Работа с ней осуществляется в режиме командной строки. Синтаксис

довольно простой. Ключом -p задаётся число проходов перезаписи, с ключом

-s (или -r) программа рекурсивно уничтожает всё содержимое папки, а

передача ключа -c (или -z) очищает (забивает нулями) свободное место на

указанном томе. В конце указывается путь до папки или файла. Например,

для стирания нашего тома TrueCrypt и очистки диска выполним две команды:

1 2 | C:\sdelete.exe -p 26 C:\exampletc

C:\sdelete.exe -c C:\

|

В большинстве Linux-дистрибутивов есть утилита shred, которая выполняет те же функции, что и SDelete.

У неё также есть несколько параметров, но для нас вполне достаточно

знать три из них. Ключ -n задаёт число проходов перезаписи, -u удаляет

файл, а –z в конце забивает использовавшееся место нулями. Пример

работы:

1 | sudo shred -u -z -n 26 /home/dest/exampletc2

|

Программа shred имеет ряд ограничений в плане безопасного удаления, о

чём честно предупреждает пользователя при запуске с ключом --help.

Более эффективный набор утилит входит в пакет Secure-Delete. Установим

его и рассмотрим пару встроенных программ. Утилита srm аналогична shred,

но принимает чуть меньше параметров. Нам интересны ключи -r для

рекурсивного удаления указанного каталога и вездесущий -z для заполнения

пространства нулями. Также в пакете имеется утилита для затирания

свободного места на диске с указанной папкой.

1 2 3 | sudo apt-get install secure-delete

sudo srm -z /home/dest/exampletc3

sudo -z sfill /home/dest

|

Для Mac OS X есть всё тот же CCleaner с функцией зачистки свободного

места, а также утилита srm, которая работает так же, как в Linux. В

настройках Finder рекомендуется включить функцию безопасной очистки

корзины. Она же доступна в контекстном меню корзины при нажатой клавише

CMD.

Для полной очистки всего диска сразу можно воспользоваться программой DBAN, которая поставляется в виде Live ISO-образа. Запишите его на болванку или флешку

и загрузитесь с него. Дальше всё просто — выбираем стрелками и пробелом

нужный диск и нажимаем F10. Настроек по умолчанию будет достаточно.

Учтите, что полное стирание диска создаёт значительную нагрузку на него,

а при больших объёмах ещё и происходит очень долго — от нескольких

часов до нескольких суток.

Для SSD-накопителей и флешек лучше использовать низкоуровневое форматирование (см. здесь)

или же процедуру Secure Erase, что может привести вас к потере гарантии

на SDD. Для последнего случая подойдёт другой Live-дистрибутив для

работы с разделами на диске — Parted Magic.

Загрузитесь с него и выберите в главном меню System tools → Erase Disk.

Для твердотельных накопителей выберите последний пункт Secure Erase, а

для обычных HDD используйте метод nwipe, который является по сути тем же

DBAN.

Заключение

Рассмотренного нами сочетания шифрования данных с последующим их

безопасным удалением вполне достаточно для того, чтобы надёжно защитить

конфиденциальную информацию. Естественно, стопроцентной защиты это

никоим образом не гарантирует, но для простых пользователей риски утечки

резко падают. А о «непростых смертных» позаботятся соответствующие

службы. Ещё раз напоминаем о важности создания резервных копий вообще и

перед шифрованием в частности, а также о минимизации объёма перемещаемых

вместе с вами данных в стан вероятного противника и необходимости

использования надёжных паролей с ключами вкупе с их резервированием. Ну и

просто будьте всегда внимательны. Удачи! |